小白学安全第十七篇之WEB渗透之暴力破解

时间:2018-07-24

【郑重提醒】

根据我国《网络安全法》等相关法律、法规规定,未经授权的渗透测试均属于攻击行为,本文所使用的系统环境及操作,均在自行搭建的靶机中完成,相关技术仅供安全爱好者交流使用,请勿用于真实环境测试,切记,切记,切记(重要的名词说三遍)!

【正文】

渗透测试、安全评估工作中,可能会遇到B/S架构的登录页面,比如公司内部的邮件系统。为了测试组织人员安全意识,是否更改默认密码,是否有弱口令存在等情况,可通过爆破的方式进行测试(此文限于无验证码的情况,为什么呢?大家可以想想为什么会出现验证码,哈哈)。

==============神奇的分割线==============

任务:爆破用户名为admin的登录密码。

工具:Burp

================正式开式================

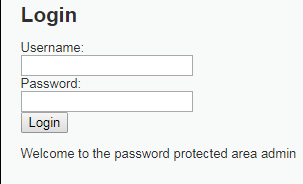

在模拟平台中,有一个登录界面,如下图所示:

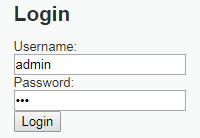

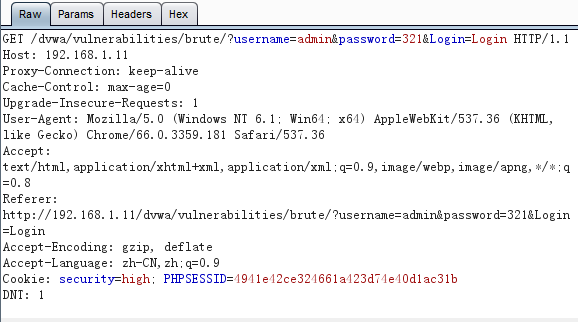

随意输入信息,Username:admin,Password:321,然后通过Burp工具进行拦截。

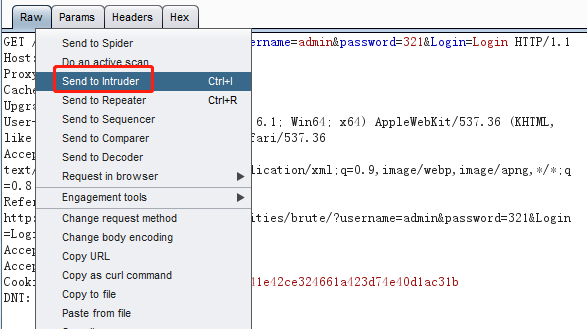

从上图可以看到我们输入的两个字段信息。点击右键,选择红框对应选项“Send tointruder”。

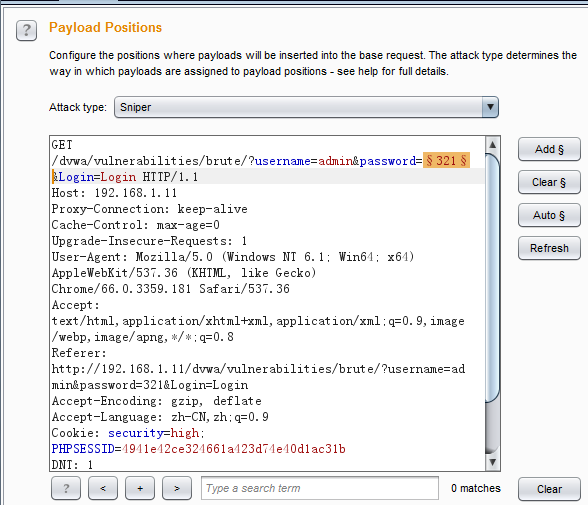

在爆破模块中,进行配置,如下图所示:

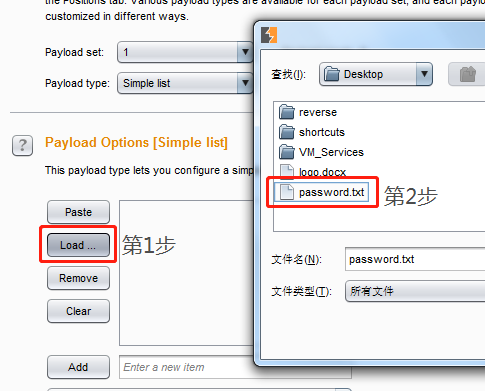

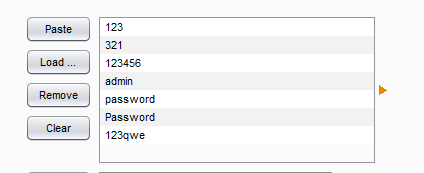

仅选中密码区域。接下来加载字典:

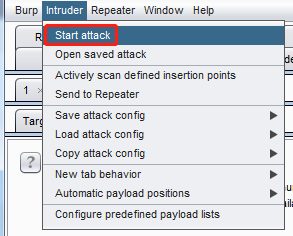

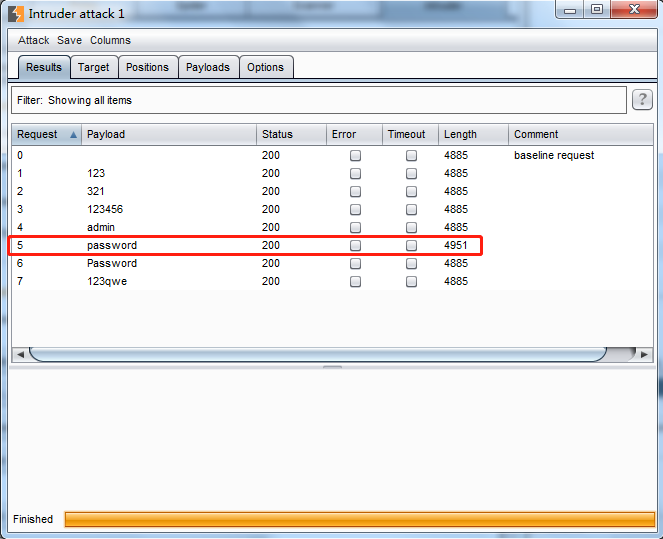

至此,配置完成,开始测试了,如下图所示:

测试完毕后,通过对比包长度,可以确定密码是否爆破成功,下图中,红框内的长度有别于其它长度,应该正确密码就是它(可能性较大)。

最后可在登录页面进行测试,果然就是它,如下图所示:

至此,内容结束。平日,大家听得很多的“撞库”,是如何做的呢?

上一篇:青莲晚报(第十五期)| 物联网安全多知道 下一篇:从司法角度看互联网黑产

15527777548/18696195380

在线咨询

15527777548/18696195380

在线咨询